Radiografía total de tu ecosistema tecnológico

Las amenazas digitales evolucionan todos los días. Un servidor mal configurado en tu site, una red con cifrado obsoleto o un software desarrollado sin estándares de seguridad son puertas abiertas para el secuestro de información (Ransomware) y el espionaje corporativo.

En Lupware realizamos Auditorías TI de 360 grados. A diferencia de las revisiones 100% remotas, desplegamos a nuestros ingenieros directamente en tus instalaciones para evaluar el estado físico de tu hardware corporativo (racks, cableado y servidores). En paralelo, analizamos el tráfico de tus redes para detectar cuellos de botella e intrusiones activas.

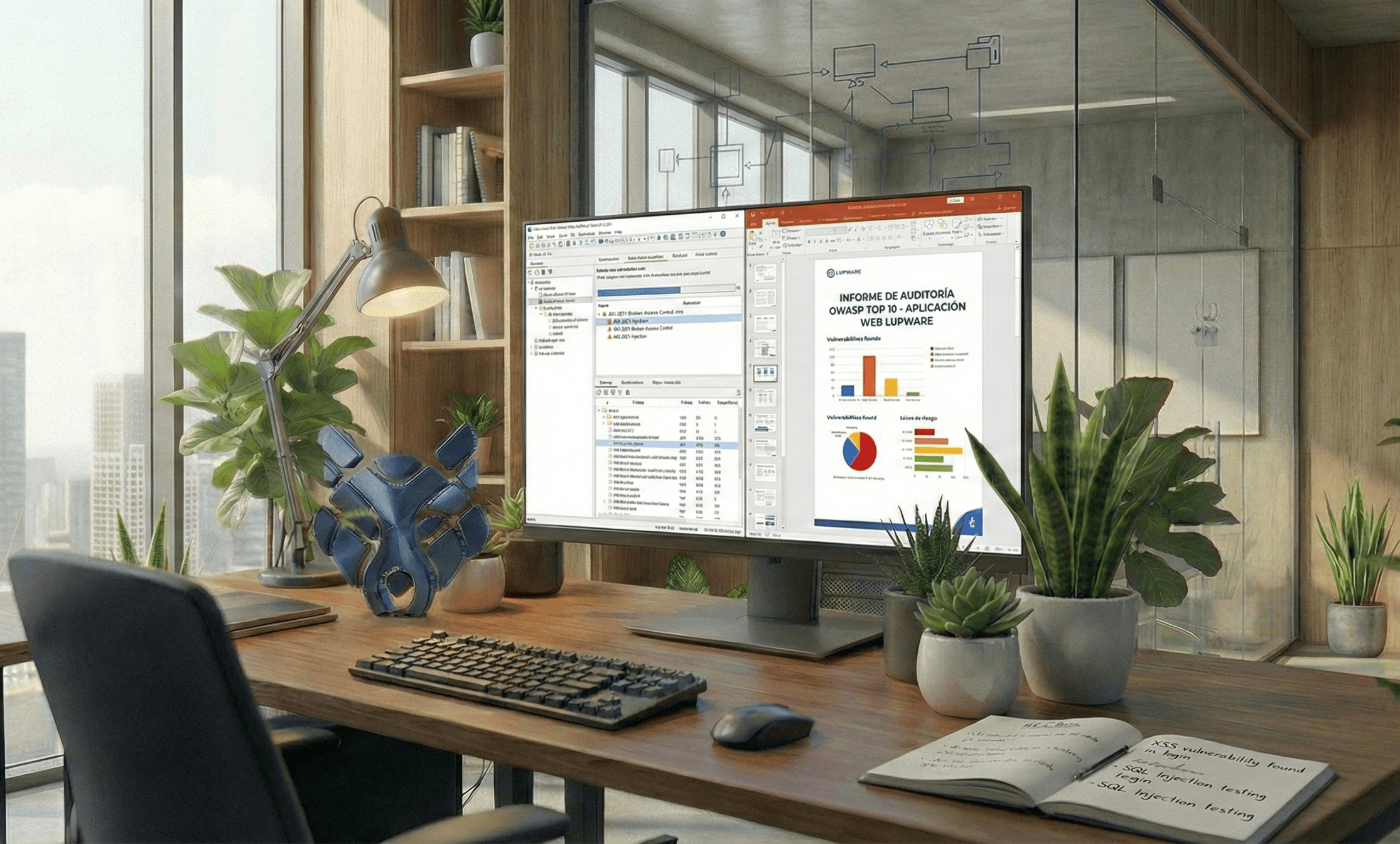

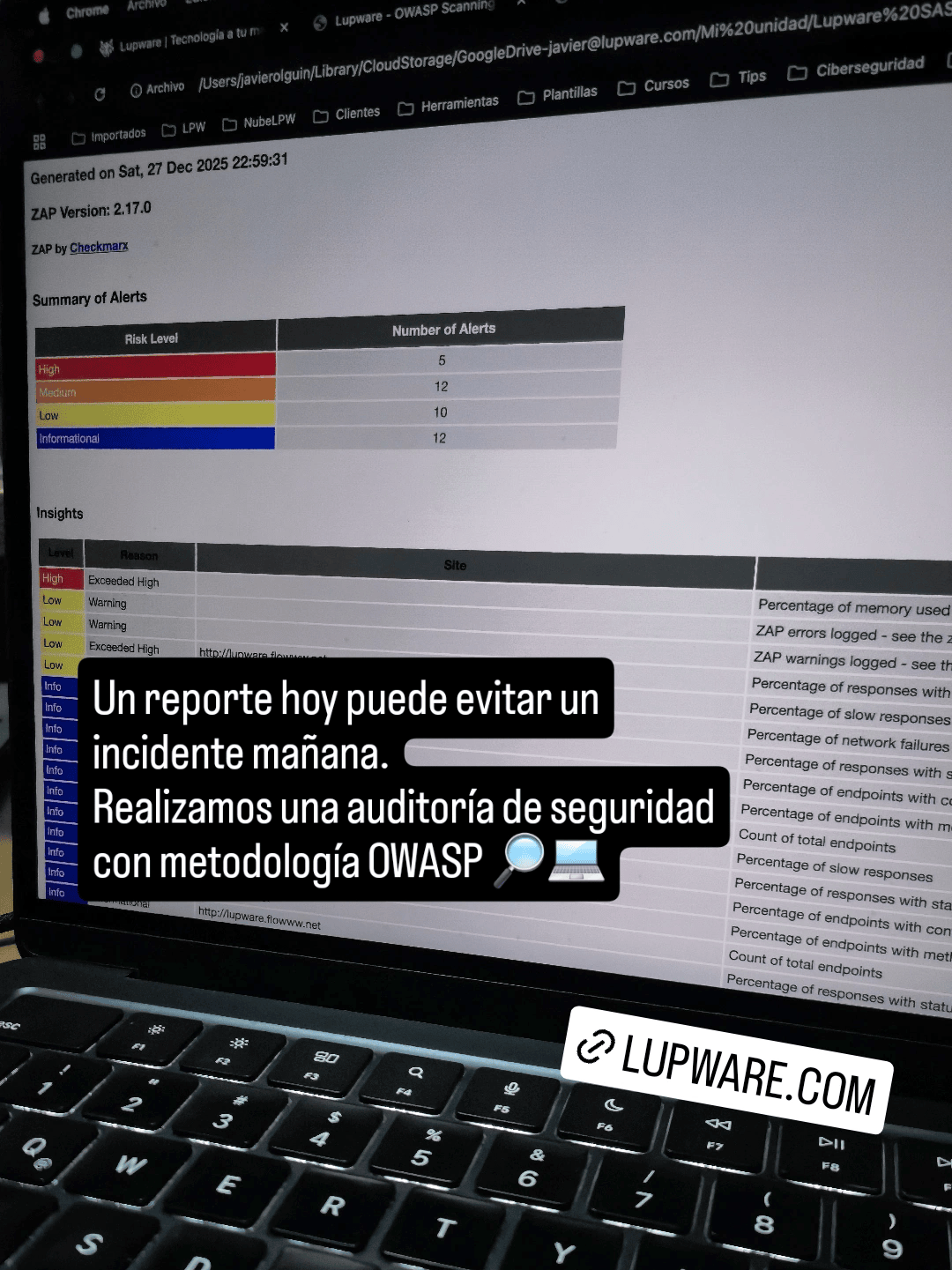

Nuestra Especialidad: Auditoría de Software (OWASP)

Donde la mayoría se detiene (revisar antivirus y cables), nosotros profundizamos. Nuestro mayor grado de experiencia radica en auditar el código fuente y el comportamiento de tus aplicaciones web, móviles y sistemas internos.

Utilizamos herramientas avanzadas de análisis estático y dinámico, guiándonos estrictamente por el estándar global OWASP Top 10. Buscamos inyecciones SQL, fallos de autenticación y brechas lógicas en tu software. Para lograrlo, utilizamos inteligencia de amenazas en tiempo real y scripts de análisis desarrollados a la medida, yendo siempre un paso adelante de los atacantes para garantizar que tus sistemas operen como un búnker.

Casos de Éxito Recientes

Hemos detectado vulnerabilidades críticas y liderado la corrección en entornos altamente exigentes:

-

Zona Industrial Vallejo (CDMX): Realizamos un diagnóstico profundo presencial. Al detectar brechas críticas de seguridad, el corporativo nos solicitó ejecutar la remediación técnica, implementando exitosamente sistemas EDR (Endpoint Detection and Response) de última generación en todos sus servidores.

-

Centro Operativo (Texcoco, Edo. Méx.): Auditoría integral física y lógica de su red corporativa. Identificamos latencias severas y riesgos de acceso. Trazamos la ruta de solución y ejecutamos las correcciones arquitectónicas en sitio para estabilizar sus comunicaciones.

-

Desarrollo de Software (España): El cliente desarrolló una aplicación propietaria y nos contrató para auditar el código a distancia. Ejecutamos pruebas de intrusión y entregamos un plan de remediación técnico para asegurar los datos de sus usuarios bajo normativas europeas.

Fases de la Auditoría

1. Reconocimiento y Visita en Sitio

Mapeamos tu infraestructura visible y oculta. Inspeccionamos físicamente tus instalaciones, equipos de red y servidores, además de analizar los flujos de datos críticos para tu operación.

2. Análisis Lógico y Penetración

Sometemos tu red y software a pruebas de estrés y simulacros de ataques controlados para descubrir dónde y cómo un atacante podría vulnerar tus defensas digitales.

3. Reporte Ejecutivo y Técnico

Entregamos dos documentos clave: un reporte gerencial para que la dirección entienda el nivel de riesgo del negocio, y uno técnico detallado para el departamento de sistemas.

4. Plan de Remediación Flexible

No solo entregamos el diagnóstico. Trazamos la ruta paso a paso para solucionar cada falla. Tú decides si tu equipo lo resuelve con nuestra guía, o si nosotros ejecutamos las correcciones.

Soluciones Relacionadas

¿Qué tan segura es tu empresa?

Detectar una vulnerabilidad hoy es mucho más barato que un ciberataque o fuga de datos mañana. Solicita una auditoría confidencial.

Agendar EvaluaciónDudas Comunes

Preguntas Frecuentes

Respuestas a las inquietudes más comunes antes de iniciar un proceso de auditoría TI.

Un antivirus tradicional funciona como un guardia que solo reconoce "fotos" de criminales conocidos (firmas); si el virus es nuevo, pasará desapercibido. Un EDR (Endpoint Detection and Response) actúa como un sistema de inteligencia: monitorea el comportamiento de cada equipo y puede detener ataques de Ransomware o amenazas nunca antes vistas al detectar acciones inusuales, aislando la computadora de la red automáticamente.

OWASP es el estándar global en ciberseguridad para desarrollo de software. Dicta las 10 vulnerabilidades más críticas en aplicaciones (como inyecciones de código o fallos de autenticación). Auditar tus sistemas web e internos bajo este estándar garantiza que no estás dejando "puertas traseras" abiertas a los hackers por errores de programación.

No. Planificamos nuestras pruebas de forma meticulosa. La revisión física de equipos, escaneos pasivos y análisis de código no afectan tu operación. En caso de requerir "Pruebas de Penetración" (Pentesting) agresivas en la red, las programamos de madrugada o en ventanas de mantenimiento acordadas previamente para asegurar cero tiempos de inactividad comercial.